Chaos: Botnet Multiplataforma Infecta Linux, Windows Y FreeBSD

Los investigadores han revelado una pieza de malware multiplataforma nunca antes vista que ha infectado una amplia gama de dispositivos Linux y Windows, incluidos routers de oficinas pequeñas, equipos con FreeBSD y servidores de grandes empresas.

Black Lotus Labs, el brazo de investigación de la firma de seguridad Lumen, llama al malware Chaos, una palabra que aparece repetidamente en los nombres de funciones, certificados y nombres de archivos que utiliza. Chaos surgió a más tardar el 16 de abril, cuando el primer grupo de servidores de C&C se puso en marcha in-the-wild. Desde junio hasta mediados de julio, los investigadores encontraron cientos de direcciones IP únicas que representan dispositivos Chaos comprometidos. Los servidores de prueba utilizados para infectar nuevos dispositivos se han multiplicado en los últimos meses, pasando de 39 en mayo a 93 en agosto. A partir del martes, el número llegó a 111.

Black Lotus ha observado interacciones con estos servidores provisionales tanto desde dispositivos Linux integrados como desde servidores empresariales, incluido uno en Europa que albergaba una instancia de GitLab. Hay más de 100 muestras únicas en la naturaleza.

"La potencia del malware Chaos se deriva de algunos factores", escribieron los investigadores de Black Lotus Labs en una publicación de blog. "Primero, está diseñado para funcionar en varias arquitecturas, incluidas: ARM, Intel (i386), MIPS y PowerPC, además de los sistemas operativos Windows y Linux. Segundo, a diferencia de las redes de bots de distribución de ransomware a gran escala como Emotet que aprovechan el spam para propagarse y crecer, Chaos se propaga a través de CVE conocidos y claves SSH robadas por fuerza bruta".

Los CVEs mencionados en el informe del miércoles incluyen dispositivos de Huawei (CVE-2017-17215), Zyxel (CVE-2022-30525) y F5 (CVE-2022-1388). Esta última es una vulnerabilidad extremadamente grave (9.8) en balanceadores de carga, firewalls y equipos de inspección de red vendidos por F5. Las infecciones de SSH que utilizan fuerza bruta de contraseñas y claves robadas también permiten que Chaos se propague de una máquina a otra dentro de una red infectada.

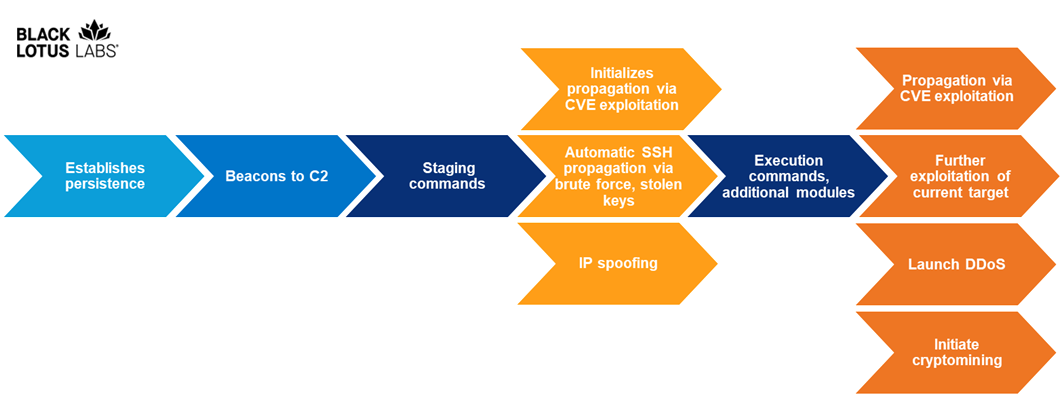

Chaos también tiene varias capacidades, incluida la enumeración de todos los dispositivos conectados a una red infectada, la ejecución de shells remotos que permiten a los atacantes ejecutar comandos y la carga de módulos adicionales. Combinadas con la capacidad de ejecutarse en una gama tan amplia de dispositivos, estas capacidades han llevado a Black Lotus Labs a sospechar que "Chaos es obra de un actor que está creando una red de dispositivos infectados para aprovechar el acceso inicial, los ataques DDoS y la minería de criptomonedas".

Black Lotus Labs cree que Chaos es una rama de Kaiji, una botnet para servidores AMD e i386 basados en Linux para realizar ataques DDoS. Desde su creación, Chaos ha adquirido una gran cantidad de nuevas características, incluidos módulos para nuevas arquitecturas, la capacidad de ejecutarse en Windows y la capacidad de propagarse a través de la explotación de vulnerabilidades y la recopilación de claves SSH.

Las direcciones IP infectadas indican que las infecciones de Chaos están más concentradas en Europa, con puntos de acceso más pequeños en América del Norte y del Sur y Asia-Pacífico.

Durante las primeras semanas de septiembre, nuestro emulador de host Chaos recibió múltiples comandos DDoS dirigidos a aproximadamente dos docenas de dominios o direcciones IP de organizaciones.

Las dos cosas más importantes que las personas pueden hacer para prevenir las infecciones de Chaos son mantener todos los routers, servidores y otros dispositivos completamente actualizados y usar contraseñas seguras y autenticación multifactor basada en FIDO2 siempre que sea posible.

Un recordatorio para los propietarios de routers de pequeñas oficinas en todas partes: "la mayoría del malware de routers no puede sobrevivir a un reinicio". Considere reiniciar su dispositivo al menos una vez por semana. Aquellos que usan SSH siempre deben usar una clave criptográfica para la autenticación.

Fuente: ArsTechnica

Via: blog.segu-info.com.ar

Reviewed by Zion3R

on

1:49

Rating:

Reviewed by Zion3R

on

1:49

Rating: